Hostwinds Blog

Resultados da busca por:

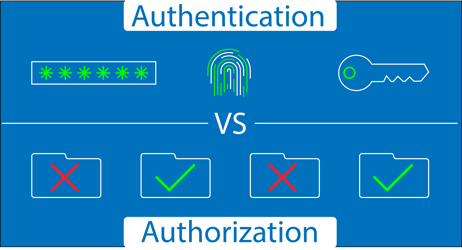

Autenticação vs autorização

por: Hostwinds Team / Outubro 9, 2024

Embora possam parecer semelhantes, a autenticação e a autorização servem a propósitos muito diferentes na proteção de ativos digitais.

O que é autenticação?

Autenticação (Authn) é o processo de verificar quem é alguém.Ele responde à pergunta: "Você é quem você diz que é?"

Sempre que você faz login em um aplicativo ou site usando um nome de usuário e senha, você está passando por um processo de autenticação.O sistema verifica suas credenciais em relação a um banco de dados para garantir que eles correspondam ao que ele armazenou.Se os detalhes corresponderem, o sistema pressupõe que você seja a pessoa que você afirma ter e concede acesso.

Métodos de autenticação comuns:

- Senhas: Um dos métodos mais antigos em que um código secreto de nome de usuário conhecido apenas pelo indivíduo é usado.

- Biometria: Exercícios digitais ou reconhecimento facial - coisas que são exclusivas para você.

- Autenticação multifatorial (MFA): Uma combinação de métodos, como inserir uma senha seguida de um alfinete único enviado ao seu telefone

Autenticação é a primeira linha de defesa para manter sua identidade digital segura.Mas só porque você é autenticado não significa que você tem acesso ilimitado.

O que é autorização?

Uma vez que o sistema saiba quem você é, Autorização (Authz) entra em jogo.A autorização tem tudo a ver com determinar o que você pode fazer.Ele responde à pergunta: "O que você pode acessar?"

Digamos que você tenha logado na rede interna de uma empresa (autenticação).Só porque você está conectado, não significa que você pode acessar tudo.Por exemplo, um funcionário júnior só pode estar autorizado a acessar arquivos básicos, enquanto um gerente pode ter acesso a informações mais confidenciais.

Métodos de autorização comuns:

- Controle de acesso baseado em função (RBAC): Os usuários recebem funções atribuídas e cada função vem com certas permissões.Por exemplo, os administradores têm mais acesso do que os usuários regulares.

- Listas de controle de acesso (ACLs): Uma lista que especifica quais usuários ou processos do sistema podem acessar recursos específicos

- Controle de acesso baseado em atributos (ABAC): A ABAC concede acesso com base em uma combinação de atributos do usuário, atributos de recursos e condições ambientais.Por exemplo, uma empresa apenas permitindo acesso a determinados dados no local em horários específicos do dia por funcionários que mantêm credenciais específicas.

- Controle de acesso discricionário (DAC): O DAC permite que os proprietários de recursos determinem quem pode acessar seus recursos, oferecendo um modelo flexível, mas potencialmente menos seguro, fornecendo aos indivíduos controle sobre permissões.

- Controle de acesso obrigatório (MAC): O MAC aplica políticas estritas de acesso definidas por uma autoridade central, onde os usuários não podem alterar as permissões, tornando -o um método altamente seguro, mas menos flexível.

A autorização acontece após a autenticação.Depois que sua identidade é confirmada, o sistema verifica o que você está autorizado a fazer com base em regras ou funções atribuídas a você.

Autenticação vs. Autorização: Diferenças -chave

Embora ambos os processos sejam críticos para a segurança, eles funcionam de maneira diferente:

Autenticação | Autorização |

Verifica quem você é | Determina o que você pode acessar |

Acontece antes da autorização | Acontece após a autenticação |

Envolve credenciais (por exemplo, senhas) | Envolve permissões (por exemplo, funções) |

Governado por protocolos como OIDC | Governado por estruturas como oauth 2.0 |

Por exemplo, em um local de trabalho, você autentica logon no seu sistema de computador (verificação de identidade).Uma vez autenticado, você está autorizado a acessar apenas certos arquivos ou sistemas com base em sua função na empresa.

Exemplo do mundo real: segurança do aeroporto

Para deixar isso mais claro, imagine passar pela segurança do aeroporto:

Autenticação: Você mostra sua identificação no balcão de check-in para provar sua identidade.

Autorização: Quando você estiver no portão de embarque, seu passe de embarque determina se você tem permissão para embarcar no avião.Mesmo se você autenticado em segurança, sem autorização (um passe de embarque), você não está entrando no voo

Autenticação e autorização trabalhando juntos

Ambos os processos trabalham de mãos dadas para proteger sistemas e dados.A autenticação garante que os usuários sejam legítimos, enquanto a autorização garante que eles acessem apenas o que deveriam.

Sem ambos, os sistemas de segurança podem ser facilmente violados:

Autenticação sem autorização: Um usuário pode acessar o sistema, mas sem restrições adequadas, eles podem ver dados confidenciais que não deveriam.

Autorização sem autenticação: O sistema pode aplicar permissões, mas se alguém puder fazer login, as permissões não têm sentido

Escrito por Hostwinds Team / Outubro 9, 2024